JJNET Blog

即刻訂閱,第一時間掌握最新資訊、產業趨勢與鉅晶獨到見解,助您在數位時代搶得先機、領先一步!

鉅晶成立於2009年,專注於網路通訊相關產品的解決方案代理商

About JJNet Overseas Offices

每一個里程碑,見證我們的卓越成就

誠摯的邀請您加入鉅晶這個大家庭

ZTNA(Zero Trust Network Access)是零信任架構在網路存取層面的具體實踐,透過雲端SaaS服務,改善了傳統VPN硬體暴露於Internet上的風險,避免網路邊界遭到突破時,所有內部網路都可能遭到入侵的潛在威脅,同時又可以確保只有對的人,在對的時間,用對的設備,才能存取對的資源,是企業更安全、更靈活、更具韌性的遠端存取解決方案。

在數位轉型浪潮下,人工智慧(AI)已成為企業提升營運效率與強化競爭力的核心技術。然而,要讓 AI 真正落地並發揮價值,企業必須同時確保資料安全、基礎架構穩定性與系統整合能力,否則 AI 難以在企業內部大規模推廣與持續應用。

Palo Alto Networks Cortex XSIAM(Extended Security Intelligence and Automation Management)3.0 是一套重新定義 SOC 營運模式的雲原生平台,整合 SIEM、SOAR、EDR、UEBA 與威脅情報於單一架構中,從設計之初即以高可擴展性、AI 驅動與自動化為核心。

CyberArk PAM地端版(Self-Hosted)作為企業特權訪問管理的核心解決方案,能夠針對不同產業的特殊需求提供客製化防護策略。本文深入分析金融、製造、政府與醫療等關鍵領域的整合方案,幫助企業建立全方位的特權安全架構。

CyberArk PAM地端版核心架構解析

CyberArk PAM地端版解決方案架構主要由兩大核心元素組成:存儲引擎(Storage Engine,亦稱為「金庫」或「Vault」)與多種操作介面。存儲引擎負責數據安全保護,確保身份驗證與訪問控制;而介面元素(包括Windows介面、Web介面及SDKs)則與存儲引擎通信,為用戶與應用程序提供訪問通道。

CyberArk Digital Vault作為網絡中最安全的數據存儲區域,設計為安裝於專用電腦以實現完全數據隔離。它搭載先進安全技術,安裝後即可配置使用,無需複雜設定即可達到最佳安全防護能力。

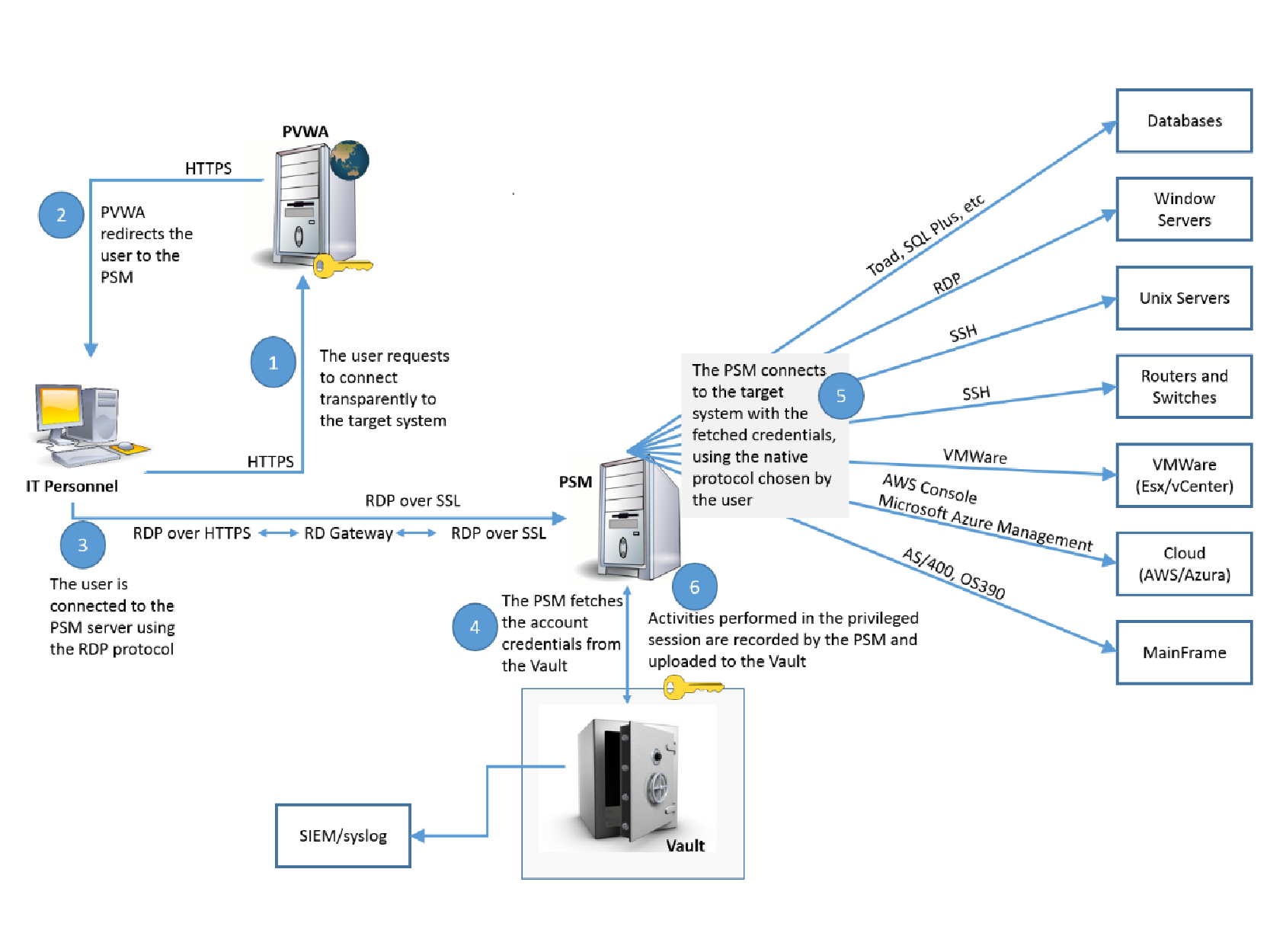

用戶可透過PVWA(Privileged Web Access)門戶連接,或通過PSM(Privileged Session Manager)直接從桌面使用標準RDP客戶端應用程序連接目標系統。PSM還可配置為通過HTML5網關提供安全遠程訪問,或與Microsoft Remote Desktop Gateway協同工作,使用HTTPS協議(443端口)建立安全連接,避免開放防火牆。

一、金融業:合規與敏捷的平衡藝術

金融機構面臨日益嚴格的法規要求與不斷演變的網絡威脅,CyberArk地端版PAM針對以下場景提供強化保護:

1. 核心銀行系統存取控管

2. 法規遵循自動化

圖表 1:Banking Systems

二、製造業:OT與IT融合防護

隨著工業4.0趨勢發展,製造業數位轉型面臨OT環境與IT系統整合的安全挑戰,CyberArk提供全面防護:

1. 工業控制系統(ICS)保護

2. 智慧工廠無縫驗證

圖表 2:破壞Killchain

三、政府與公共部門:零信任架構實踐

面對持續增長的進階持續性威脅(APT),公部門需強化關鍵基礎設施防護:

1. 分級資料保護

2. 合規框架整合

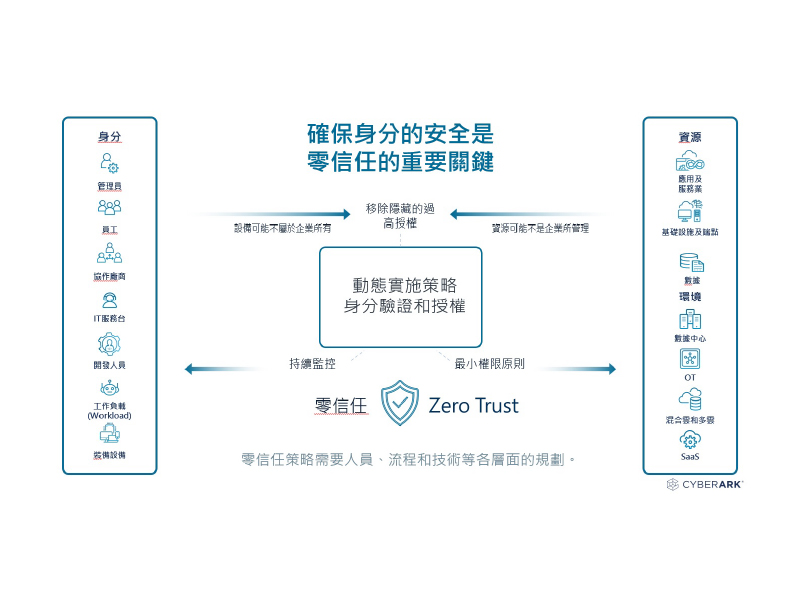

圖表 3:零信任應用

四、醫療產業:生命週期與資料流保護

針對醫療機構的病歷隱私與設備連線安全需求:

1. 醫療儀器連線安全

2. 研究資料協作

圖表 4:CyberArk Secrets Management 架構

整合優勢與部署策略

CyberArk PAM地端版透過分層架構設計,提供企業全方位特權安全防護:

統一管理平台

部署最佳實踐

CyberArk PAM地端版通過整合身份安全平台的各項功能,為不同產業提供量身定制的特權安全解決方案,協助企業建立以零信任為基礎的安全防護體系,在數位轉型過程中保持競爭優勢的同時確保安全合規。

結論

在混合雲與AI驅動的數位轉型時代,特權帳號管理已成為企業安全策略的核心。CyberArk PAM地端版透過其全面的功能體系與行業針對性解決方案,為企業提供了強大的特權訪問防護能力。不同產業應根據自身特性與風險狀況,選擇適合的CyberArk組件與部署模式,打造真正符合業務需求的特權安全防護網,為組織的安全轉型奠定堅實基礎。

即刻訂閱,第一時間掌握最新資訊、產業趨勢與鉅晶獨到見解,助您在數位時代搶得先機、領先一步!