AI 驅動的全方位電子郵件安全防護

隨著AI 技術發展,如今駭客已經能快速完美偽造商務郵件與釣魚內容,避開傳統防禦並輕易騙過員工。FBI 的網路犯罪報告 指出,每年光是企業電子郵件入侵(BEC)的損失,就超過數十億美元,網路安全的相關研究也發現,超過90%的入侵活動,都源始於對組織發動的釣魚郵件攻擊。您的企業是否已意識到防禦這個關鍵資安破口的重要性,將之視為落實「零信任 (Zero Trust)」架構的關鍵平台元素,並採取多層次的防禦策略整合,與人工智慧的輔助,來動態驗證複雜電子郵件的活動,保護公司敏感資訊,避免企業的營運與財務損失。

EDR無法有效防禦電子郵件攻擊

EDR只能防禦落地檔案存取行為,容易被繞過,也無法對信件進行AI內容分析。

傳統郵件安全工具瓶頸

傳統郵件工具無法處理身份識別、郵件 SaaS 應用,內部電子郵件轟炸、帳戶接管 (Account Takeover, ATO) 和冒充攻擊等活動。

身份盜竊與特權濫用風險高

攻擊的目標大多為了取得特權帳戶憑證,缺乏集中管理與可視性機制無法有效防止橫向移動和權限提升,導致特權濫用風險。

資料外洩與內部威脅防控困難

現有工具難以區分合法的通信行為與惡意活動,員工可能無意中或惡意地透過郵件發送敏感數據,對企業構成重大損失風險。

法規遵循與認證管理複雜度高

缺乏集中收集處理會話記錄和郵件帳戶訪問日誌的管理平台,難以落實資安合規性。

缺乏應對AI快速變造攻擊方案

只能仰賴郵件安全意識教育,無法系統性強化進階網路釣魚或零時差攻擊防禦能力。

AI 時代電子郵件安全防護

因應 AI 時代的電子郵件安全防禦機制,其功能須具備 AI 行為及語意異常分析能力,來學習每位使用者的正常通信模式 (語言、語氣、發件人/收件人關係、時間規律等),以即時偵測可疑偏差,並可偵測多通道 (Url、QRCode、語音、影像等) 攻擊,同時依循DMARC、SPF、DKIM 規範要求,甚至結合情資提供及早驗證,避免惡意郵件落地到無警覺性的使用者端而造成風險。

多層次全方位電子郵件安全防禦方案

落實「零信任、永不信任」與「最小授權驗證」的核心價值,將不同資安維度的措施整合實現全方位的企業安全保護:

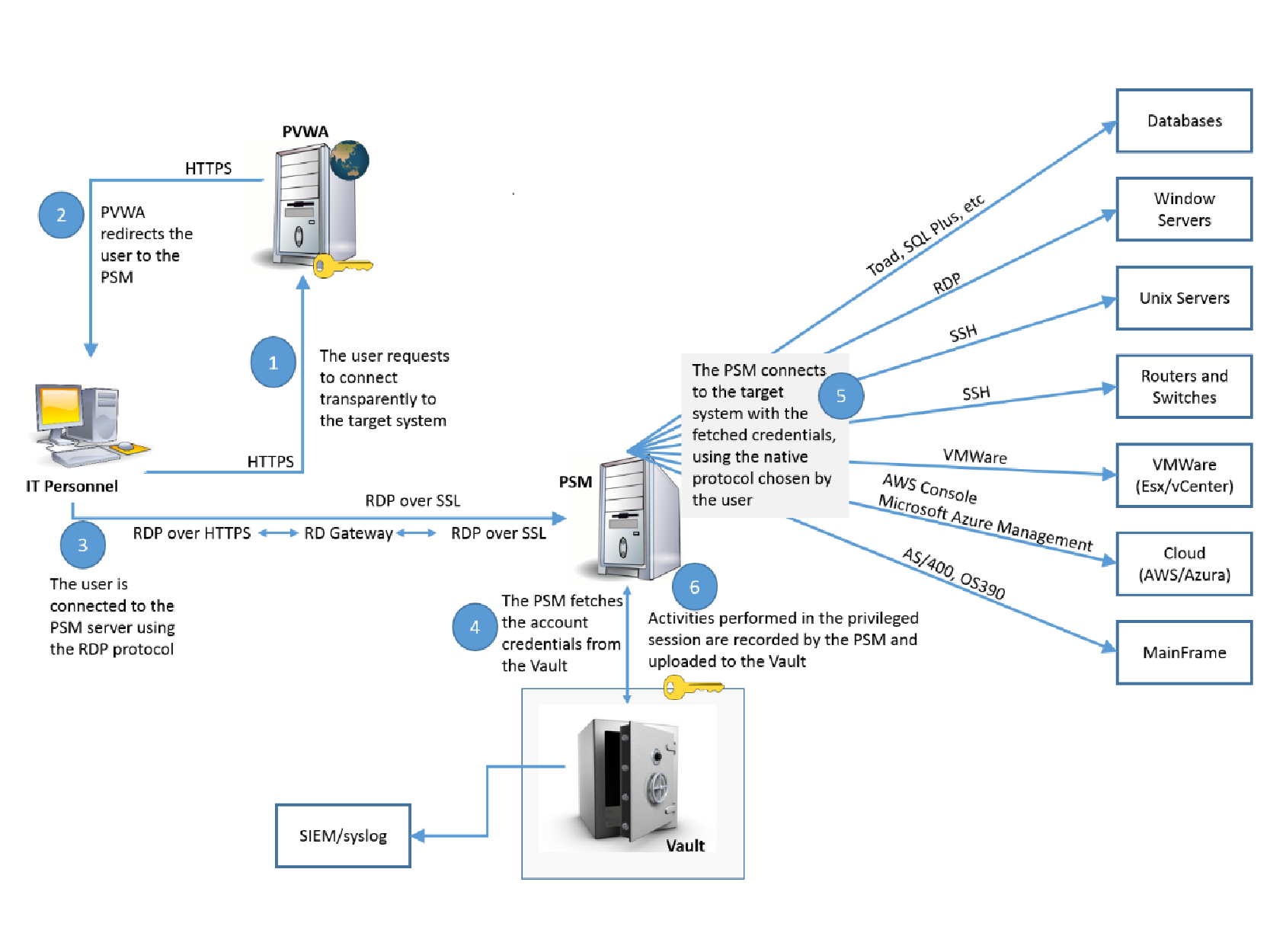

第一層:身份權限管理層

使用CyberArk 特權管理系統作為企業身份與特權存取的中心樞紐:

- 集中儲存與管理所有特權帳戶憑證,防止憑證洩露。

- 通過單一登入機制,為所有安全工具提供統一身份認證,並實施即時存取授權 (Just-in-Time, JIT) 政策,動態授予/撤銷特權。

使用EDR工具補強電子郵件安全機制:

- 確認設備符合安全控管政策,為公司授權之存取來源。

- 偵測檔案夾檔的安全性,並確保無夾帶惡意程式。

搭配CloudFlare Zero Trust機制,實現下列安全存取管控:

- 整合單一登入身份機制,動態依照郵件安全機制的回饋,調整網路與應用程式存取權限。

- 結合DLP機制,偵測個人身份資訊 (PII) 和受保護健康資訊 (PHI),在敏感資訊外發時啟動即時干預 。

落實零信任與法規監管

郵件是企業受攻擊的第一大入口,在企業零信任安全框架中,不可缺少此一重要的防護標的。全方位電子郵件安全防禦機制,應整合企業SIEM/SOAR平台,發揮其縱深防禦的關鍵效益:

- 當偵測到攻擊事件發生時,精準定位攻擊帳號或來源,通過虛擬柵欄 (Virtual Fencing) 限制特權帳戶或IP的存取範圍。

- 驅動特權帳號管理系統進行密碼憑證變更,降低密碼竊取的風險。

- 停用特定信箱或回收有問題的信件。

此外,整合企業SIEM/SOAR平台也可將郵件活動與企業內部存取行為集中管理,套用一致性的事件處理流程與政策(ex. DLP或設備入侵案件),勾稽資安事件軌跡。2025 年 3 月PCI DSS 4.0 已開始要求 DMARC 安全管控措施 ,Microsoft 也開始要求大型郵件寄件者實施多重驗證,這些驗證政策與郵件活動的安全性分析結果,可確保企業有效符合零信任或最新資安法規的要求。

AI 驅動的行為及語意分析防護

自學習 AI 不依賴簽章或規則,能即時識別全新的、從未見過的威脅,平均比其他工具快 13 天識別威脅,攔截商務郵件詐騙 (BEC),減少暴露窗口。

電子郵件攻擊零日防護

零時差阻擋多通道釣魚郵件攻擊,減少人員誤點擊疏失,避免企業營運衝擊。

郵件-身份存取安全的端到端整合

單一 SAML SSO 實現統一身份管理,降低管理複雜度;PAM 與 EMAIL 的信號共享實現跨層級的攻擊鏈追蹤。

完整的法規遵循與審計能力

DMARC、SPF、DKIM 認證完整支援,滿足 PCI DSS 4.0 要求;與 SIEM整合簡化產出合規報告或事件追蹤的複雜度。

多層防禦與風險分層

從郵件層 → 身份權限管理層→設備安全防禦層->零信任資源存取層,具備多個攔截點。

.jpg)